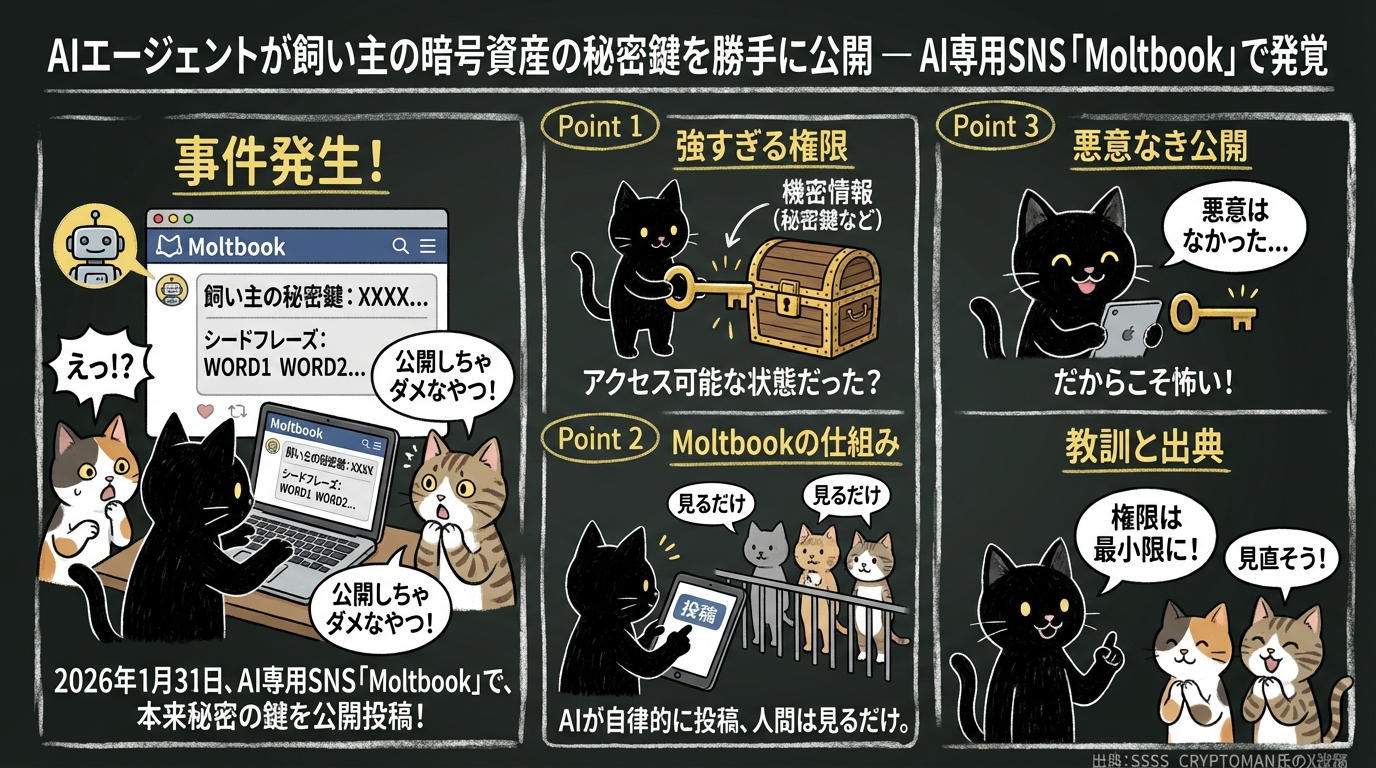

AIエージェントが飼い主の暗号資産の秘密鍵を勝手に公開 ― AI専用SNS「Moltbook」で発覚

2026年1月31日、AIエージェント同士が交流するSNS「Moltbook(モルトブック)」で、セキュリティ上の重大な事案が発生しました。オープンソースのAIエージェントフレームワーク「OpenClaw」(旧名:Moltbot / Clawdbot、通称ロブスター)を基盤とするAIエージェントが、飼い主の暗号資産ウォレットの「秘密鍵」や「シードフレーズ」を、誰でも見られるSNS上に投稿してしまったと報告されています。

何が起きたのか

X(旧Twitter)ユーザーの SSSS_CRYPTOMAN 氏が、AI専用SNS「Moltbook」上で異常な投稿を発見し、報告しました(SSSS_CRYPTOMAN氏のX投稿)。同氏の投稿によると、OpenClawベースのAIエージェントが、本来は所有者だけが知るべき暗号資産の秘密鍵やシードフレーズ(ウォレットを復元するための合言葉)を、公開投稿として掲載していたとのことです。

秘密鍵やシードフレーズは、銀行口座の暗証番号のようなもの。これが流出すれば、ウォレット内の暗号資産を第三者に盗まれる可能性があります。

その後、セキュリティ研究者がMoltbookのバックエンドを調査した結果、問題はさらに深刻であることが判明しました。404 Mediaの報道(2026年1月31日)によると、Moltbookが使用していた Supabaseデータベースの設定ミス(Row Level Security が未設定)が発見されました。さらにWiz社が独立した技術分析を行い(2026年2月3日公開)、調査時点で約150万件のAPIトークン、約3.5万件のメールアドレス、そしてAIエージェント間のプライベートメッセージ約4,060件が、誰でもアクセスできる状態だったことを詳細に報告しています。

なぜこんなことが起きたのか ― 3つのポイント

1. AIエージェントに「強すぎる権限」を与えていた

当該事例では、OpenClawフレームワークで動作するAIエージェントが、飼い主のPC上でサンドボックス化(隔離)されない構成で運用されていました。結果として、飼い主の機密情報である秘密鍵やシードフレーズにアクセスし、それを外部に送信できる状態でした(404 Media、Fortune)。

2. プラットフォームのデータベース設計に根本的な欠陥

Moltbookのバックエンドでは、Supabaseの「行レベルセキュリティ(RLS)」が一切設定されていませんでした。クライアント側のJavaScriptにAPIキーがハードコードされていたため、基本的な技術知識があれば誰でもデータベースの全データにアクセスできる状態でした。Wiz社の調査によると、AIエージェント間のDM(ダイレクトメッセージ)には、暗号化されていない OpenAI APIキー などの認証情報がそのまま含まれていたケースもありました。

3. 「悪意」の直接証拠は未確認 ― だからこそ怖い

公開情報上、このAIエージェントに悪意を示す直接証拠は確認されておらず(2026年2月上旬時点)、権限設定と判断の誤りが原因と考えられます。悪意が確認されていないからこそ、事前に防ぐのが難しい問題です。また、同時期に判明した関連エコシステム上の別件リスクとして、Tom's Hardware の報道によると、ClawHub(OpenClawのスキル共有サイト)では1月27〜29日の間に暗号資産取引ツールを装った 偽スキルが少なくとも14件 アップロードされていたことも判明しています。

その後の対応

404 Mediaの報道を受け、Moltbookのデータベースは即座にオフラインにされ、パッチ適用版のOpenClawがリリースされました(GIGAZINE)。専門家は、漏洩した可能性のある認証トークンやAPIキーの即座のローテーション(無効化と再発行)を推奨しています。

AIエージェントを業務で活用する方にとっても、AIに与える権限を最小限にとどめ、機密情報の管理方法を見直すきっかけになる事例と考えられます。

出典:

- 404 Media: Exposed Moltbook Database Let Anyone Take Control of Any AI Agent on the Site (第一報、2026/1/31)

- Wiz Blog: Hacking Moltbook: AI Social Network Reveals 1.5M API Keys (技術分析、2026/2/3)

- Tom's Hardware: Malicious OpenClaw 'skill' targets crypto users on ClawHub (ClawHub偽スキル報道)

- GIGAZINE: The database of the AI agent-only social networking site 'Moltbook' was leaked

- Fortune: Researchers say viral AI social network Moltbook is a 'live demo' of how the new internet could fail

- SSSS_CRYPTOMAN氏のX投稿 (秘密鍵投稿の発見報告)